Sensibilisation au phishing : comment cela se produit-il et comment le prévenir

Pourquoi les criminels utilisent-ils une attaque de phishing ?

Quelle est la plus grande vulnérabilité de sécurité dans une organisation ?

Les personnes!

Chaque fois qu'ils veulent infecter un ordinateur ou accéder à des informations importantes d'information comme les numéros de compte, les mots de passe ou les codes PIN, tout ce qu'ils ont à faire est de demander.

Phishing les attaques sont courantes car elles sont :

- Facile à faire – Un enfant de 6 ans pourrait effectuer une attaque de phishing.

- Evolutif – Elles vont des attaques de harponnage qui frappent une personne aux attaques contre toute une organisation.

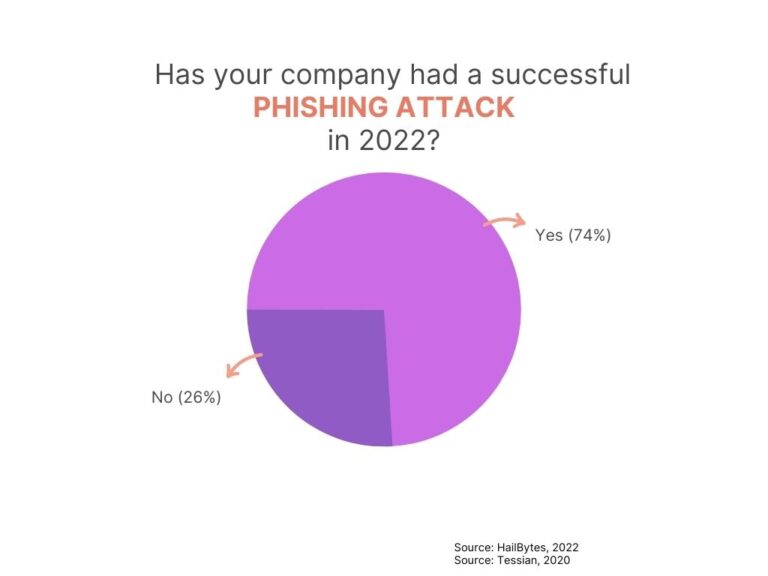

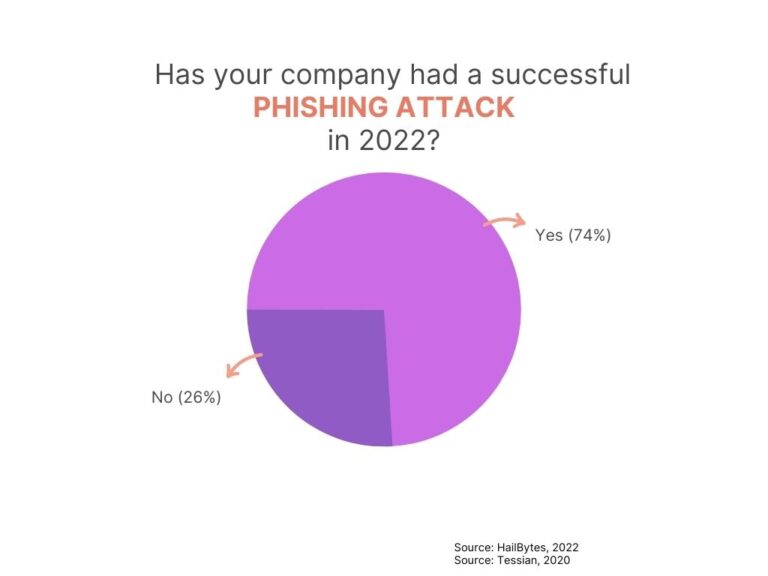

- Très efficace - 74% d'organisations ont subi une attaque de phishing réussie.

- Identifiants de compte Gmail – $80

- NIP de carte de crédit – $20

- Identifiants bancaires en ligne pour les comptes avec au moins $ 100 en eux - $40

- Comptes bancaires avec au moins $ 2,000 - $120

Vous pensez probablement : « Waouh, mes comptes atteignent le dernier dollar ! »

Et c'est vrai.

Il existe d'autres types de comptes qui coûtent beaucoup plus cher car ils sont plus faciles à garder anonymes.

Les comptes qui détiennent la crypto sont le jackpot pour les escrocs par hameçonnage.

Les tarifs en vigueur pour les comptes cryptographiques sont :

- Coinbase - $610

- Blockchain.com - $310

- Binance - $410

Il existe également d'autres raisons non financières pour les attaques de phishing.

Les attaques de phishing peuvent être utilisées par les États-nations pour pirater d'autres pays et exploiter leurs données.

Les attaques peuvent viser des vendettas personnelles ou même détruire la réputation d'entreprises ou d'ennemis politiques.

Les raisons des attaques de phishing sont infinies…

Comment démarre une attaque de phishing ?

Une attaque de phishing commence généralement lorsque le criminel sort immédiatement et vous envoie un message.

Ils peuvent vous donner un appel téléphonique, un e-mail, un message instantané ou un SMS.

Ils pourraient prétendre être quelqu'un qui travaille pour une banque, une autre entreprise avec laquelle vous faites affaire, une agence gouvernementale ou même prétendre être quelqu'un de votre propre organisation.

Un e-mail de phishing peut vous demander de cliquer sur un lien ou de télécharger et d'exécuter un fichier.

Vous pensez peut-être qu'il s'agit d'un message légitime, cliquez sur le lien dans leur message et connectez-vous à ce qui semble être le site Web de l'organisation en laquelle vous avez confiance.

À ce stade, l'escroquerie par hameçonnage est terminée.

Vous avez remis vos informations privées à l'attaquant.

Comment prévenir une attaque de phishing

La principale stratégie pour éviter les attaques de phishing consiste à former les employés et à sensibiliser l'organisation.

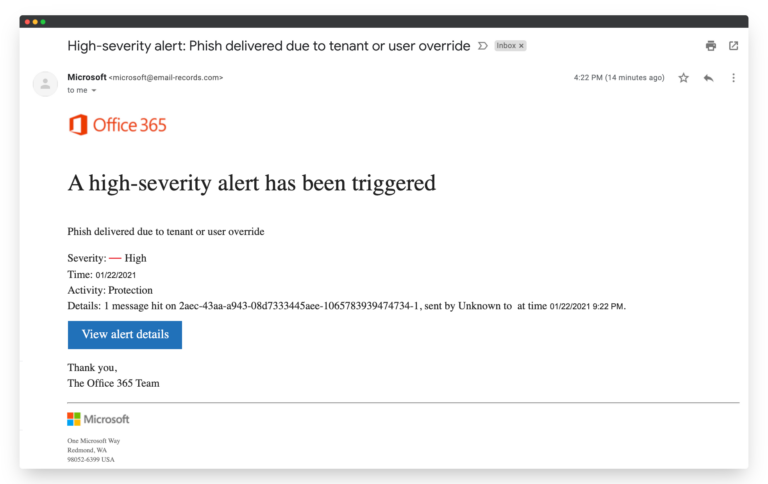

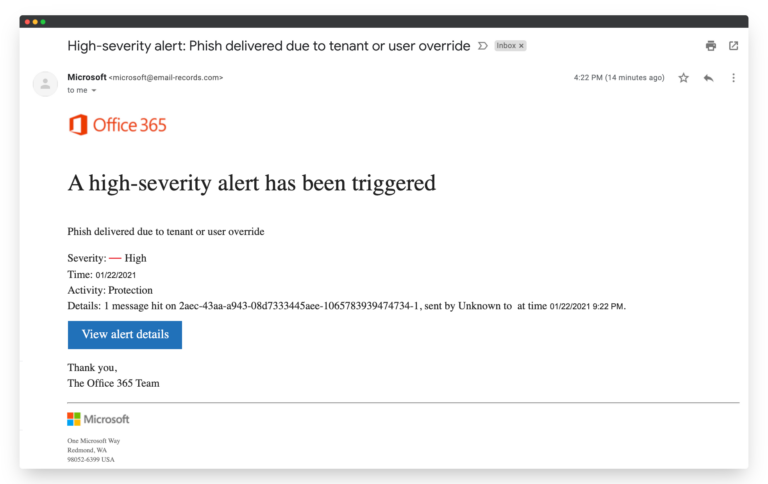

De nombreuses attaques de phishing ressemblent à des e-mails légitimes et peuvent passer par un filtre anti-spam ou des filtres de sécurité similaires.

À première vue, le message ou le site Web peut sembler réel en utilisant une disposition de logo connue, etc.

Heureusement, détecter les attaques de phishing n'est pas si difficile.

La première chose à vérifier est l'adresse de l'expéditeur.

Si l'adresse de l'expéditeur est une variante d'un domaine de site Web auquel vous êtes peut-être habitué, vous pouvez procéder avec prudence et ne rien cliquer dans le corps de l'e-mail.

Vous pouvez également consulter l'adresse du site Web vers lequel vous êtes redirigé s'il existe des liens.

Pour plus de sécurité, vous devez saisir l'adresse de l'organisation que vous souhaitez visiter dans le navigateur ou utiliser les favoris du navigateur.

Méfiez-vous des liens qui, lorsqu'ils sont survolés, affichent un domaine qui n'est pas le même que celui de l'entreprise qui envoie l'e-mail.

Lisez attentivement le contenu du message et méfiez-vous de tous les messages vous demandant de soumettre vos données privées ou de vérifier des informations, de remplir des formulaires ou de télécharger et d'exécuter des fichiers.

Aussi, ne laissez pas le contenu du message vous tromper.

Les attaquants essaient souvent de vous effrayer pour vous faire cliquer sur un lien ou vous récompenser pour obtenir vos données personnelles.

Lors d'une pandémie ou d'une urgence nationale, les escrocs par hameçonnage profiteront des craintes des gens et utiliseront le contenu de la ligne d'objet ou du corps du message pour vous inciter à agir et à cliquer sur un lien.

Vérifiez également les fautes d'orthographe ou de grammaire dans le message électronique ou le site Web.

Une autre chose à garder à l'esprit est que la plupart des entreprises de confiance ne vous demanderont généralement pas d'envoyer des données sensibles via le Web ou par courrier.

C'est pourquoi vous ne devez jamais cliquer sur des liens suspects ou fournir des données sensibles.

Que dois-je faire si je reçois un e-mail de phishing ?

Si vous recevez un message qui ressemble à une attaque de phishing, vous avez trois options.

- Supprime-le.

- Vérifiez le contenu du message en contactant l'organisation via son canal de communication traditionnel.

- Vous pouvez transmettre le message à votre service de sécurité informatique pour une analyse plus approfondie.

Votre entreprise devrait déjà filtrer et filtrer la majorité des e-mails suspects, mais n'importe qui peut devenir une victime.

Malheureusement, les escroqueries par hameçonnage sont une menace croissante sur Internet et les malfaiteurs développent toujours de nouvelles tactiques pour accéder à votre boîte de réception.

Gardez à l'esprit qu'en fin de compte, vous êtes la dernière et la plus importante couche de défense contre les tentatives de phishing.

Comment arrêter une attaque de phishing avant qu'elle ne se produise

Étant donné que les attaques de phishing reposent sur l'erreur humaine pour être efficaces, la meilleure option consiste à former les employés de votre entreprise à la manière d'éviter de prendre l'appât.

Cela ne signifie pas que vous devez organiser une grande réunion ou un séminaire sur la façon d'éviter une attaque de phishing.

Il existe de meilleures façons de trouver des failles dans votre sécurité et d'améliorer votre réponse humaine au phishing.

2 étapes à suivre pour prévenir une escroquerie par hameçonnage

A simulateur d'hameçonnage est un logiciel qui vous permet de simuler une attaque de phishing sur l'ensemble des membres de votre organisation.

Les simulateurs d'hameçonnage sont généralement accompagnés de modèles permettant de déguiser l'e-mail en fournisseur de confiance ou d'imiter les formats d'e-mail internes.

Les simulateurs de phishing ne se contentent pas de créer l'e-mail, mais ils aident à configurer le faux site Web sur lequel les destinataires finiront par saisir leurs informations d'identification s'ils ne réussissent pas le test.

Plutôt que de les réprimander pour être tombés dans un piège, la meilleure façon de gérer la situation est de fournir des informations sur la façon d'évaluer les e-mails de phishing à l'avenir.

Si quelqu'un échoue à un test de phishing, il est préférable de lui envoyer une liste de conseils pour repérer les e-mails de phishing.

Vous pouvez même utiliser cet article comme référence pour vos employés.

Un autre avantage majeur de l'utilisation d'un bon simulateur de phishing est que vous pouvez mesurer la menace humaine dans votre organisation, qui est souvent difficile à prévoir.

Cela peut prendre jusqu'à un an et demi pour former les employés à un niveau d'atténuation sûr.

Il est important de choisir la bonne infrastructure de simulation de phishing pour vos besoins.

Si vous faites des simulations de phishing dans une seule entreprise, votre tâche sera plus facile

Si vous êtes un MSP ou un MSSP, vous devrez peut-être exécuter des tests de phishing dans plusieurs entreprises et emplacements.

Opter pour une solution basée sur le cloud serait la meilleure option pour les utilisateurs exécutant plusieurs campagnes.

Chez Hailbytes, nous avons configuré GoPhish, l'un des frameworks de phishing open source les plus populaires en tant que instance facile à utiliser sur AWS.

De nombreux simulateurs de phishing viennent dans le modèle Saas traditionnel et ont des contrats serrés qui leur sont associés, mais GoPhish sur AWS est un service basé sur le cloud où vous payez à un tarif mesuré plutôt qu'un contrat de 1 ou 2 ans.

Étape 2. Formation de sensibilisation à la sécurité

Un avantage clé de donner aux employés sensibilisation à la sécurité la formation les protège contre l'usurpation d'identité, le vol de banque et le vol d'informations d'identification professionnelles.

La formation à la sensibilisation à la sécurité est essentielle pour améliorer la capacité des employés à repérer les tentatives de phishing.

Les cours peuvent aider à former le personnel à détecter les tentatives de phishing, mais seuls quelques-uns se concentrent sur les petites entreprises.

Il peut être tentant pour vous, en tant que propriétaire de petite entreprise, de réduire les coûts d'un cours en envoyant des vidéos Youtube sur la sensibilisation à la sécurité…

mais le personnel se souvient rarement ce type de formation pendant plus de quelques jours.

Hailbytes propose un cours qui combine des vidéos rapides et des quiz afin que vous puissiez suivre les progrès de vos employés, prouver que des mesures de sécurité sont en place et réduire considérablement vos risques de subir une arnaque par hameçonnage.

Vous pouvez consulter notre cours sur Udemy ici ou cliquer sur le cours ci-dessous :

Si vous souhaitez exécuter une simulation de phishing gratuite pour former vos employés, rendez-vous sur AWS et découvrez GoPhish !

Il est facile de démarrer et vous pouvez toujours nous contacter si vous avez besoin d'aide pour vous installer.